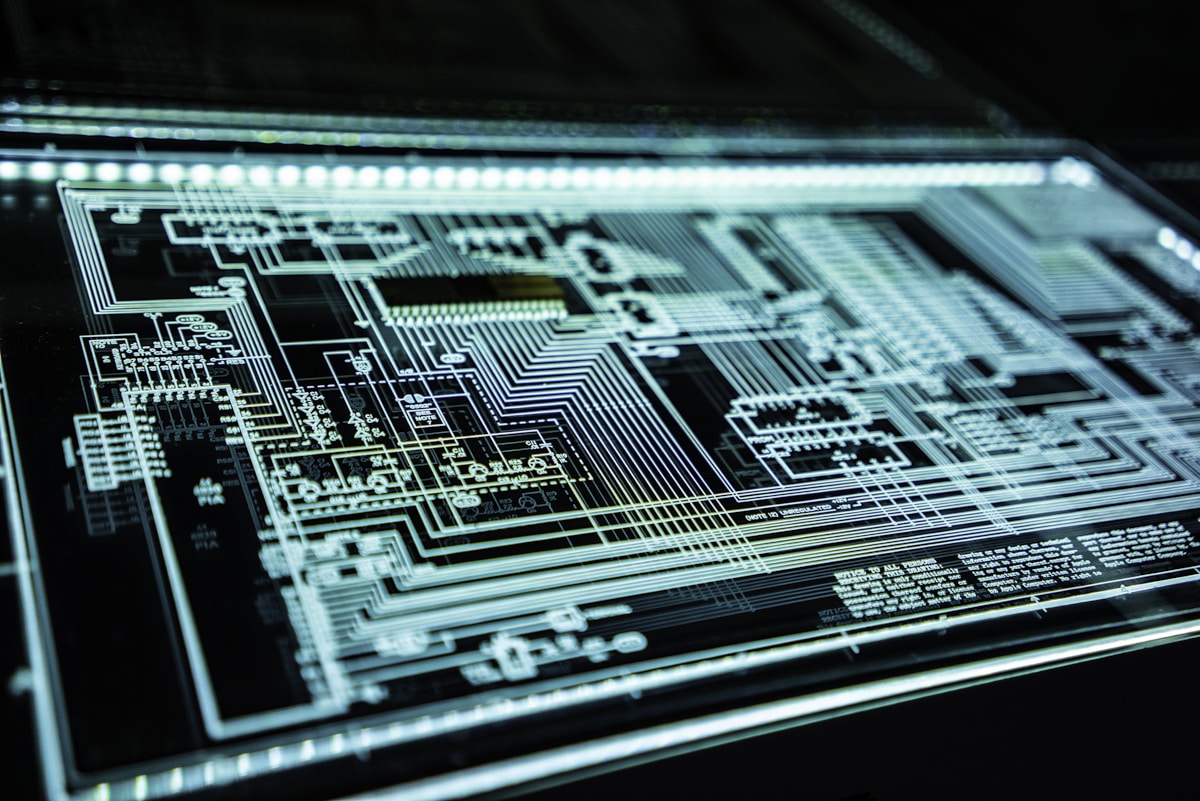

В эпоху цифровой трансформации и активного внедрения концепции Industry 4.0 промышленные предприятия становятся все более уязвимыми к кибератакам. Подключение производственных систем к корпоративным сетям и интернету открывает новые возможности для повышения эффективности, но одновременно создает точки входа для злоумышленников. Кибербезопасность промышленных систем управления превращается в критически важную задачу для любого предприятия.

Специфика промышленной кибербезопасности

Промышленные системы управления (Industrial Control Systems, ICS) существенно отличаются от традиционных IT-систем, что создает уникальные вызовы для обеспечения их безопасности. В отличие от корпоративных информационных систем, где приоритетом является конфиденциальность данных, в промышленных системах критически важна непрерывность работы и физическая безопасность оборудования и персонала.

Многие промышленные системы были разработаны десятилетия назад, когда вопросы кибербезопасности не рассматривались как приоритетные. Эти системы часто используют устаревшие операционные системы и протоколы связи, не поддерживают современные механизмы аутентификации и шифрования, что делает их легкой мишенью для атак.

Замена или модернизация промышленного оборудования — это дорогостоящий и сложный процесс, который может привести к остановке производства. Поэтому предприятия часто продолжают эксплуатировать устаревшие системы, надеясь на изоляцию от внешних угроз, что в современных условиях является опасной иллюзией.

Основные угрозы

Киберугрозы для промышленных систем многообразны и постоянно эволюционируют. Одной из наиболее опасных являются целевые атаки (Advanced Persistent Threats, APT), направленные на конкретное предприятие или отрасль. Злоумышленники могут месяцами изучать инфраструктуру жертвы, собирать информацию и планировать атаку для максимального ущерба.

Программы-вымогатели (ransomware) становятся все более распространенной угрозой для промышленных предприятий. Атака может привести к шифрованию критически важных данных и остановке производства, а злоумышленники требуют выкуп за восстановление доступа. Даже если предприятие имеет резервные копии, восстановление систем может занять несколько дней или недель, что приводит к значительным финансовым потерям.

Атаки на цепочки поставок становятся все более изощренными. Злоумышленники компрометируют программное обеспечение или оборудование на этапе разработки или поставки, внедряя закладки, которые активируются уже после установки на предприятии. Такие атаки особенно опасны, так как обходят традиционные системы защиты периметра.

Инсайдерские угрозы также представляют серьезную опасность. Недовольные сотрудники или бывшие работники, имеющие знания о системах предприятия, могут нанести значительный ущерб. Часто такие атаки сложно предотвратить традиционными техническими средствами.

Многоуровневая защита

Эффективная защита промышленных систем требует комплексного подхода, включающего технические, организационные и процедурные меры. Концепция многоуровневой защиты (Defense in Depth) предполагает создание нескольких эшелонов безопасности, чтобы преодоление одного уровня не приводило к компрометации всей системы.

Сегментация сетей — это фундаментальная мера защиты. Промышленные системы должны быть изолированы от корпоративной сети и интернета с помощью межсетевых экранов (firewall) промышленного уровня. Критические системы управления следует разместить в отдельных зонах с жесткими правилами доступа. Такая архитектура значительно усложняет атаку и ограничивает потенциальный ущерб.

Системы обнаружения вторжений (IDS/IPS), специально разработанные для промышленных протоколов, способны выявлять аномальное поведение и блокировать подозрительную активность в режиме реального времени. Современные решения используют машинное обучение для анализа сетевого трафика и выявления нетипичных паттернов, которые могут указывать на атаку.

Управление доступом и аутентификация

Строгий контроль доступа к промышленным системам — это критически важный элемент безопасности. Принцип минимальных привилегий предполагает, что каждый пользователь и система должны иметь только те права доступа, которые необходимы для выполнения их функций, и не более того.

Многофакторная аутентификация (MFA) должна быть обязательной для всех учетных записей с административными правами. Это значительно усложняет несанкционированный доступ даже в случае компрометации пароля. Биометрическая аутентификация или аппаратные токены обеспечивают дополнительный уровень защиты для критически важных систем.

Все действия пользователей, особенно операторов и администраторов, должны протоколироваться и регулярно анализироваться. Системы SIEM (Security Information and Event Management) собирают и корреляционно анализируют логи из различных источников, выявляя подозрительную активность и потенциальные инциденты безопасности.

Регулярное обновление и патч-менеджмент

Своевременное обновление программного обеспечения и установка патчей безопасности — это одна из важнейших, но часто игнорируемых мер защиты. Многие успешные атаки используют известные уязвимости, для которых уже выпущены исправления, но они не были установлены из-за опасений нарушить стабильность производства.

Необходимо разработать и внедрить процесс управления обновлениями, который включает тестирование патчей в изолированной среде перед установкой на промышленных системах. Критические обновления безопасности должны устанавливаться в приоритетном порядке, даже если это требует краткосрочной остановки производства — альтернативой может стать длительный простой из-за кибератаки.

Обучение персонала и культура безопасности

Человеческий фактор остается одним из самых слабых звеньев в системе кибербезопасности. Многие успешные атаки начинаются с фишинговых писем или социальной инженерии, использующих неосведомленность или невнимательность сотрудников.

Регулярное обучение персонала основам кибербезопасности должно быть обязательным для всех сотрудников предприятия, от руководителей до операторов. Необходимо формировать культуру безопасности, где каждый сотрудник понимает свою роль в защите предприятия и знает, как действовать при обнаружении подозрительной активности.

Проведение регулярных учений и симуляций кибератак помогает проверить готовность персонала и эффективность процедур реагирования на инциденты. Такие учения выявляют слабые места в системе защиты и позволяют усовершенствовать процессы до реальной атаки.

План реагирования на инциденты

Даже при наличии комплексной системы защиты невозможно полностью исключить риск успешной атаки. Поэтому каждое предприятие должно иметь детальный план реагирования на инциденты кибербезопасности, включающий процедуры обнаружения, сдерживания, устранения угрозы и восстановления нормальной работы.

План должен четко определять роли и ответственность участников, процедуры коммуникации, последовательность действий и критерии эскалации. Регулярное тестирование плана и его актуализация с учетом изменений в инфраструктуре и ландшафте угроз являются обязательными.

Заключение

Кибербезопасность промышленных систем — это не разовый проект, а непрерывный процесс, требующий постоянного внимания, инвестиций и совершенствования. Угрозы эволюционируют, и система защиты должна адаптироваться соответственно.

Ключ к успеху — это комплексный подход, сочетающий технические решения, организационные меры и формирование культуры безопасности. Инвестиции в кибербезопасность — это не затраты, а необходимое условие устойчивой работы современного промышленного предприятия. Стоимость эффективной защиты всегда меньше потенциальных потерь от успешной кибератаки, которая может привести не только к финансовым убыткам, но и к угрозе жизни людей и экологической катастрофе.

Защитите ваше предприятие вместе с PERMAPAINT

Наши эксперты по кибербезопасности проведут аудит вашей инфраструктуры, выявят уязвимости и разработают комплексную стратегию защиты промышленных систем.

Запросить аудит безопасности